Table des matières :

En plus des fonctionnalités qui s'exécutent en coulisse et qui ne nécessitent aucune action de votre part pour les exploiter, NetSuite propose également des outils que vous pouvez exploiter, avec de bons processus, pour améliorer la sécurité globale de votre instance NetSuite et des données de votre entreprise.

Voici quelques suggestions sur la façon d’exploiter ces outils.

Demandez plus d'informations sur les trucs et astuces de sécurité NetSuite

Trucs et astuces de sécurité NetSuite

Gestion de l'accès des utilisateurs dans NetSuite

Les employés partent. Les mots de passe sont volés. Dans le pire des cas, les employés abusent parfois de leur accès à vos systèmes par cupidité ou par colère (ils deviennent ainsi une menace interne).

Dans tous ces cas, l’utilisateur qui a besoin d’accéder à NetSuite peut devenir une menace pour la sécurité de votre système et contourner de nombreuses mesures mises en place pour protéger vos données. Heureusement, il existe des mesures que vous pouvez prendre pour vous protéger contre ces menaces.

Rôles des utilisateurs

Les rôles d'utilisateur sont au cœur de la sécurité dans NetSuite, car ils limitent les dommages potentiels liés aux connexions compromises et aux menaces internes. Certains principes doivent être suivis lors de la création et de l'attribution de rôles d'utilisateur afin de les rendre efficaces en matière de sécurité et de contrôles internes.

Les autorisations doivent être accordées - et les rôles d'utilisateur choisis - sur la base du principe du moindre privilège. Cela signifie que les rôles doivent être créés avec le niveau d'autorisations le plus bas dont un utilisateur aura besoin pour effectuer son travail, et les autorisations ne doivent être accordées ou ajoutées que lorsque les autorisations actuelles interfèrent avec la capacité de l'utilisateur à accomplir ses tâches.

Lorsqu'un rôle est sélectionné pour un utilisateur, il doit s'agir d'un rôle qui lui donne uniquement accès aux enregistrements, champs, etc. dont il a besoin pour terminer son travail. Enfin, cela signifie que les rôles d'administrateur doivent être réservés aux tâches d'administration des comptes et jamais attribués ou utilisés pour les tâches des utilisateurs.

Parallèlement au principe du moindre privilège, les rôles et les utilisateurs ayant plus de responsabilités et un accès plus large au sein de l'organisation devraient se voir accorder moins d'autorisations, et non plus. Cela permet d'atténuer le risque inhérent dû au fait que ces utilisateurs disposeraient d'un accès très large dans NetSuite en plus de l'autorité qui leur est dévolue dans leur travail.

Along with the principle of least privilege, roles and users with more responsibility and broader access across the organization should be given less - not more - permissions. This helps to mitigate the risk inherent in these users having the broad access and authority required for their work.

Séparation des tâches

La séparation des tâches consiste à répartir un processus entre plusieurs personnes (c'est-à-dire plusieurs utilisateurs dans NetSuite) pour limiter la capacité d'un individu à agir seul.

Idéalement, cela signifie empêcher un utilisateur unique d’effectuer un processus de bout en bout, comme le procure to pay. À titre d'exemple, si le même utilisateur n'est pas en mesure de créer ou de modifier un fournisseur et de saisir ou payer une facture fournisseur, il devient beaucoup plus difficile pour lui d'utiliser le système pour s'envoyer de l'argent de l'entreprise.

Les petites équipes peuvent souvent encore parvenir à une bonne séparation des tâches en répartissant de manière créative les tâches entre les différentes fonctions. Si vous n'avez qu'un seul commis aux comptes payables (AP) et un seul commis aux comptes recevables (AR), par exemple, vous pouvez demander au commis AP de gérer les enregistrements des clients et au commis AR de gérer les enregistrements des fournisseurs.

Gestion des utilisateurs

Il est important d'établir - et de suivre - des processus clairs pour la gestion des utilisateurs, notamment pour fournir l'accès aux nouveaux utilisateurs, attribuer des rôles aux utilisateurs et supprimer l'accès lorsqu'un utilisateur n'en a plus besoin.

Ces processus doivent être vérifiables (malheureusement, cela signifie que les processus basés sur le courrier électronique ne sont pas recommandés) pour se protéger contre les utilisateurs privilégiés qui abusent de la capacité de provisionner des utilisateurs et d'ajouter des rôles.

Le processus de départ d’un employé devrait inclure une action visant à supprimer l'accès - non seulement à NetSuite, mais à tous les systèmes de l'entreprise.

Enfin, il devrait y avoir un processus permettant de déterminer qui a accès, quels rôles ils ont et s'ils ont toujours besoin de l'accès et des rôles qui leur sont attribués. Les utilisateurs «orphelins», qui n'ont plus besoin d'accès (par exemple, les anciens employés) mais qui n'ont jamais été supprimés, constituent une vulnérabilité majeure et devraient être supprimés dans le cadre de cet examen périodique.

Surveillance de votre instance NetSuite

Même si vous prenez toutes les mesures appropriées, il est possible que votre système soit compromis d'une manière ou d'une autre. Si cela se produit, la clé est d’identifier et d’arrêter la menace rapidement avant que d’autres dégâts ne puissent être causés. Pour y parvenir, la fonctionnalité de recherche enregistrée de NetSuite est un excellent outil.

Les recherches enregistrées, peuvent être configurées pour envoyer par courrier électronique tous les nouveaux résultats. Si vous identifiez des actions dans le système, telles que des connexions à partir d'emplacements suspects ou des transactions anormales, vous pouvez utiliser la fonctionnalité d'envoie de courriel de recherche enregistrée pour envoyer une alerte aux personnes clés afin qu'elles enquêtent. Une réponse rapide pour contenir une menace est essentielle, et une alerte proactive vous aidera à réagir rapidement.

En plus des alertes, les recherches enregistrées peuvent être utilisées pour vérifier la trace des "logins" de tous ou d'un sous-ensemble d'utilisateurs. Ces rapports doivent être examinés périodiquement pour rechercher tout élément suspect qui aurait pu échapper à vos alertes.

En particulier, les connexions et activités des administrateurs doivent être examinées avec un niveau d'examen plus approfondi; l’accès global accordé, non pas par nécessité, à un administrateur le rend intrinsèquement à plus haut risque.

Examiner l’accès administrateur avec un examen plus minutieux contribuera également à garantir que le rôle d’administrateur n’est pas utilisé pour des activités utilisateur régulières.

Intégrations et scripts NetSuite

D’une part, les utilisateurs humains constituent la plus grande vulnérabilité de la sécurité de NetSuite, et donc réduire ce que ces utilisateurs ont la permission de faire dans le système réduira les violations de sécurité qu'il peuvent créer.

D’un autre côté, les automatisations peuvent contourner des contrôles internes, comme les approbations des écritures de journal, et ainsi multiplier l’impact des actions d’un utilisateur, y compris celui d’un mauvais acteur.

En ce qui concerne les intégrations, d'autres systèmes peuvent avoir une sécurité moins robuste que NetSuite, et une intégration pourrait introduire des vulnérabilités de l'autre système dans NetSuite. Si une authentification robuste n’est pas utilisée pour l’intégration, il peut être plus facile pour un attaquant d’accéder à NetSuite via l’intégration que par tout autre moyen.

Cependant, les données doivent toujours circuler entre les systèmes, et une intégration suivant le processus de chaise pivotante signifie faire confiance aux gens pour qu'ils suivent les bonnes pratiques lors de l'interaction entre les systèmes.

Étant donné que les intégrations, les scripts et les flux de travail peuvent potentiellement contribuer ou entraver votre sécurité globale, ils doivent toujours être évalués du point de vue de la sécurité pour garantir qu'ils sont conçus et mis en œuvre de manière à garantir la première solution plutôt que la seconde.

Sécurité des données: guide NetSuite

Le chemin vers la sécurité dans le nuage

Un guide infographique sur la façon dont NetSuite peut vous aider à y parvenir

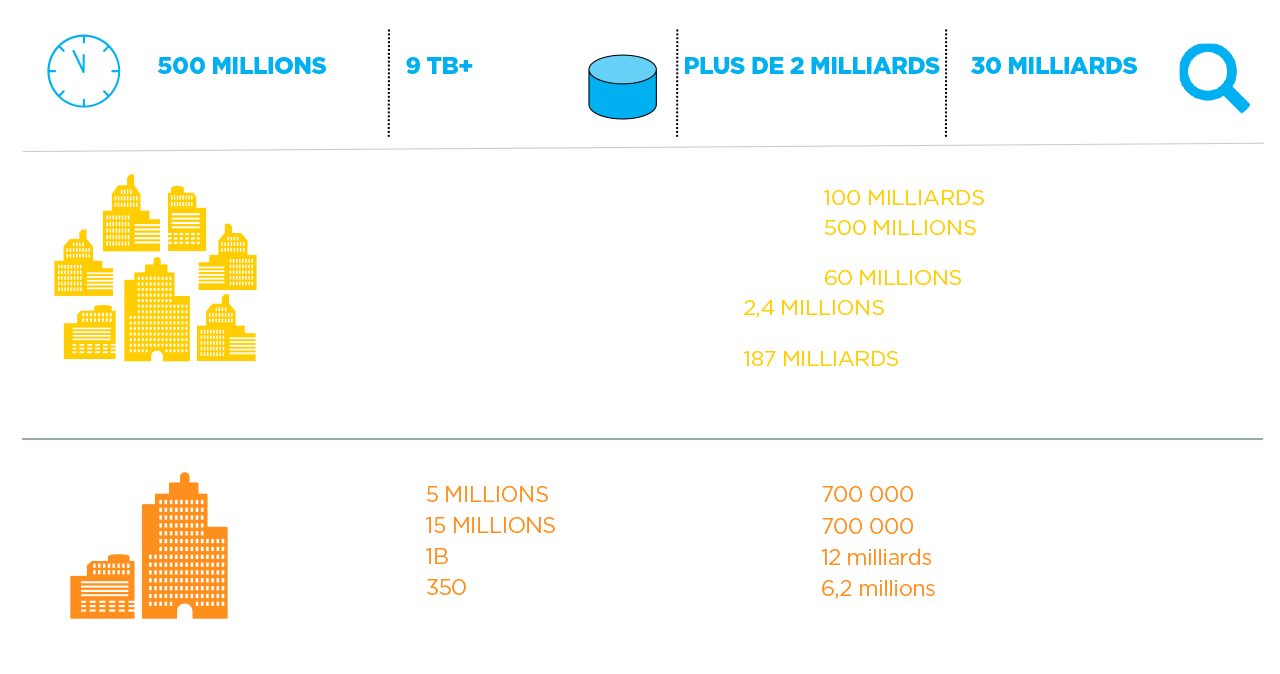

L’industrie des services informatiques en nuage gagne en importance sur le marché des entreprises actuelles, tout comme son influence sur les enjeux globaux de protection de la vie privée et de sécurité. Le marché de l’informatique dématérialisée devrait atteindre la somme colossale de 912,77 milliards de dollars d’ici 2025, avant de connaître une croissance annuelle moyenne de 21,20 % jusqu’en 2034.

Cette tendance inexorable soulève une question cruciale : comment un paysage commercial en constante mutation peut-il assurer la maîtrise de ses données dans une infrastructure principalement basée sur le nuage ?

NetSuite ERP, l’une des principales entreprises du secteur, émerge comme une solution potentielle pour répondre à ce défi. Au fil des années, elle a su tirer profit de l’expérience acquise auprès de plus de 40 000 organisations en développant des solutions de sécurité parmi les plus solides du marché.

Voici ce qu’il faut retenir de sa feuille de route en matière de cybersécurité :

Cybersécurité de NetSuite : sécurité à tous les niveaux

Centre de données

- Surveillance constante des locaux

- Contrôle d’accès physique rigoureux

- Séparation des tâches

Base de données

- Aucun accès direct à la base de données

- Réplication en temps réel entre les centres de données

- Accès facultatif aux services et à l’assistance

- rois niveaux de protection entre l’application et les données

- Cryptage unidirectionnel des données confidentielles par empreinte numérique

Réseau et serveur

- Surveillance constante assurée par divers systèmes de détection d’intrusion (IDS)

- Analyses et tests de pénétration effectués par des experts en sécurité

- Protection contre les attaques DDOS et redondance des connexions de secours

- Équipe de sécurité opérationnelle dédiée

Application

- Fonctions d’autorisation granulaires et système de gestion des autorisations

- Exigences d’authentification par rôle

- Restriction de l'adresse IP

- Politiques de mots de passe configurables

- Authentification à double facteur

- Signature unique (SAML v2)

- Journal d’audit exhaustif accessible via des rapports intégrés

Les spécialistes NetSuite de GURUS s'appuieront sur les conceptions sécurisées et les infrastructures en nuage de NetSuite pour vous aider à assurer la pérennité de votre entreprise en pleine croissance. Chaque fonctionnalité et chaque mesure de sécurité sont spécifiquement développées pour relever les défis actuels auxquels les entreprises sont confrontées en matière de protection de leurs données.

Les avantages de NetSuite en matière de sécurité dans le nuage : une solution d’avenir pour une échelle illimitée

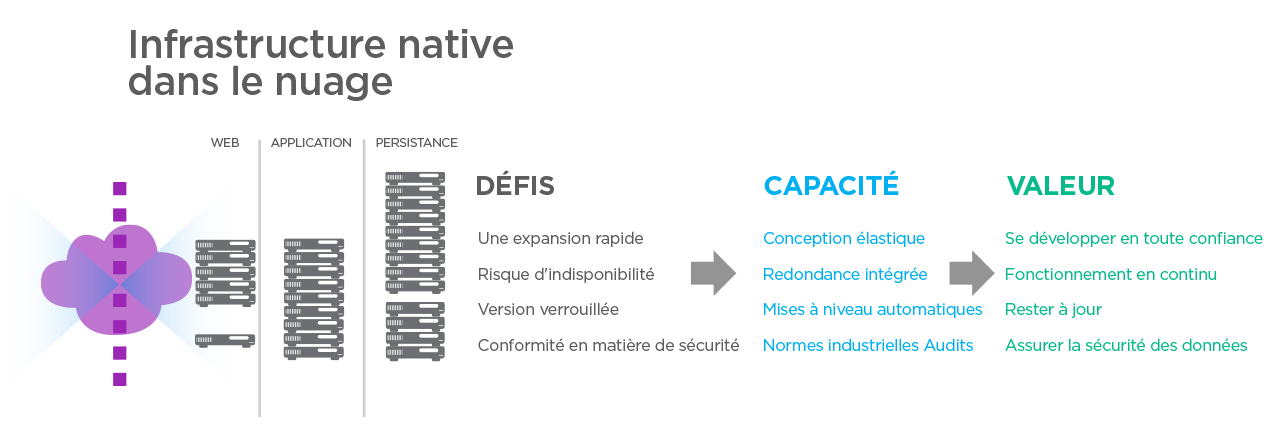

Infrastructure native dans le nuage :

Demandez plus d'informations sur les trucs et astuces de sécurité NetSuite